شرکتها به دلیل نقص عمدهای که در لودبالانس BIG-IP وجود داشت خواستار اسکن شبکهها شدند!

تشخیص دستگاههای BIG- IP که درآنها نقص لود بالانس وجود دارد، دشوار است وهمین موضوع میتواند زمینه ی اتک هکران را فراهم کند.

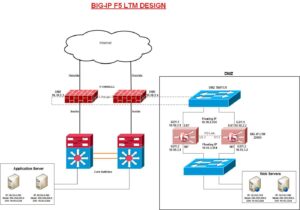

پس از کشف نقص کدنویسی درلودبالانس BIG-IP F۵ Networks که میتواند به یک مهاجم امکان رهگیری و سرقت دادههای حساس را بدهد، از سازمانها خواسته شد که شبکههای خود را برای یافتن نشانههای اتک اسکن کنند.

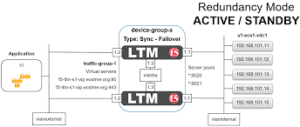

تزریق محموله مرحلهای به موتور iRules F۵ که نقص لودبالانس BIG-IP محسوب میشود، توسط بسیاری از سازمانهای بزرگ مانند بانکها و سازمانهای دولتی برای سادهسازی جریان ترافیک وب، استفاده میشود.

تشخیص این مسئله بسیار دشوار است، اما هکرها میتوانند دراغلب موارد، حمله را فقط با ارسال یک دستور یا یک قطعه کد به عنوان بخشی از درخواست وب، انجام دهند، سپس این فناوری اجرا میشود.

در این مرحله، مهاجمان میتوانند با اتصال به سرویسهای مدیریت محلی یا اسکن شبکههای داخلی سازمان قربانی، کنترل کامل نمونه BIG-IP را بهدست آورند.

طبق گفتهٔ شرکت امنیت سایبریF-Secure، بیش از ۳۰۰۰۰۰ پیادهسازی فعال BIG-IP در اینترنت مشاهده شده است، اما تعداد واقعی احتمالاً بسیار بیشتر خواهد بود.

کریستوفر جرکبی، مشاور ارشد امنیتیF-Secure، که این نقص را کشف کرد، میگوید: «این آسیبپذیری به راحتی قابل استفاده است، اما تشخیص آن بسیار دشوار است.»

«به احتمال زیاد امروزه هکرهایی وجود دارند که از این آسیبپذیری سوء استفاده میکنند، اما قربانیان هرگزاین موضوع را نمیدانند. این حملات موفق فقط در حافظه دستگاه است و درخواستهای ورودی بهطور پیشفرض ثبت نمیشوند.»

اگر تصمیم به خرید تجهیزات شبکه و امنیت را داریدبه شما ساپرا صنعت را پیشنهاد می کنیم

در واقع، در بسیاری از موارد، هیچ دلیلی مبنی بر اینکه ممکن است حملهای صورت گرفته باشد، وجود ندارد، زیرا دستگاههای آسیبدیده اقدامات را ثبت نمیکنند.

در موارد دیگر، یک مهاجم میتواند اثرات مربوط به عملکرد خود را پس از نقص شبکه یک سازمان حذف کند.

جرکبی به سایت خبری آیتیپرو گفت: مشاغل بزرگ برای آگاهشدن ازتأثیرنقص دستگاههای BIG-IP و یا اینکه آیا دستگاهها مورد حمله قرار گرفتهاند یا خیر، میتوانند از ابزارهای منبع باز و رایگانی که در دسترس هستند، استفاده کنند.

ضمن آنکه ورود به سیستم SIEM باید با هشداروقوع خطا تنظیم شود، خطایی که در صورت آزمایش دستی تزریق، ممکن است رخ بدهد و موفق به تزریق صحیح نشود.

عدم رسیدگی به نقص لودبالانس دستگاهها پیامد شدیدی دارد و میتواند به رهگیری و دستکاری مهاجم در ترافیک وب برای برداشتن اطلاعات حساس، اسرار برنامه و اعتبارسنجی منجرشود.

یک مهاجم همچنین ممکن است از این نقص به عنوان فرصتی برای هدف قراردادن و حمله به کاربران سرویسهای وب هر سازمانی استفاده کند.

اگرچه همه کاربران BIG-IP تحت تأثیرپیامدهای نقص لودبالانس دستگاهها قرار نگرفتهاند، اما محبوبیت این دستگاهها در بین مؤسسات مالی و سازمانهای بخش عمومی، همراه با مبهم بودن مسئلهٔ نقص دستگاهها، به این معنی است که سازمانها باید عملکرد و واکنش خود نسبت به رفع این مشکل را بررسی و ارزیابی کنند.

جرکبی ادامه داد: تا زمانی که سازمانها تحقیق عمیقی در مورد این فناوری انجام ندهند، احتمال این که باز هم با این مشکل مواجه بشوند، وجود دارد.

“حتی کارشناسانی که در مورد امنیت، آگاهی کافی دارند و در یک شرکت با منابع خوب به فعالیت مشغولند، ممکن است در تشخیص نقص دستگاه دچار اشتباه شوند.

بنابراین، بهمنظور کمک به سازمانها در محافظت بهتر از سیستم شبکهٔ خود از یک سناریو نقص احتمالی دستگاهها، گسترش آگاهی بسیار حائز اهمیت است.

سخنگوی شبکههای F۵ به IT Pro گفت: این نقص دردستگاههای BIG-IP و Tcl آسیب پذیری نیست، بلکه نتیجهٔ عدم پیروی از روشهای کدگذاری ایمن است.

زیرا مانند اکثر زبانهای برنامه نویسی یا اسکریپت نویسی، نوشتن کد با آزمون و خطای بسیاری همراه است.

درزمینه اسناد و اطلاعرسانی تحقیقاتی صورت گرفته تا اطمینان حاصل شود که مشتریان میتوانند میزان مواجهه ی خود با این گونه مشکلات را ارزیابی کنند و اقدامات لازم را برای کاهش آن انجام دهند.

به مشتریان توصیه میشود که اسکریپتهای Tcl را ارزیابی کنند و باتوجه به راهنماییهای لازم، همه تغییراتی که مناسب میدانند را اعمال نمایند.