معرفی دوره:

همواره یکی از مهمترین و حساسترین تجهیزات مستقر در زیرساخت هر شبکهای، تجهیزات دیوار آتشین (Firewall) هستند. تجهیزات Firewall در سادهترین حالت خود تنها شامل تعداد محدودی سیاست امنیتی (Security Policy) ایستا میباشند که امکان محدودسازی ارتباطات میان گرههای مبدأ و مقصد یک ارتباط خاص را در سطح لایههای 2، 3 و 4 شبکه فراهم میکنند. ولی امروزه با هوشمندترشدن هرچه بیشتر سرویسها و همچنین مشترکان سیستم، Firewallهای قدیمی و سنتی (Traditional Firewalls) دیگر پاسخگوی نیاز سازمانهای مختلف نخواهند بود. از طرفی، با افزایش حجم ترافیک ورودی به سازمانهای مختلف و همچنین افزایش نرخ گذردهی لبه شبکه یک مرکزداده، نیازمند تجهیزات Firewall با Throughput بالاتر و ارزیابی دقیقتر و عمیقتر ترافیکهای ورودی/خروجی (DPI – Deep Packet Inspection) خواهیم بود. متأسفانه طی سالهای اخیر، شاهد وقوع نسل جدیدی از تهدیدات امنیتی تحت عنوان حملات اختلال در سرویس به شکل توزیعشده (DDoS – Distributed Denial of Service) هستیم که امروزه به شدت سازمانهای بزرگ و کوچک را تحت تأثیر قرار داده است. چنین حملاتی به راحتی قادر خواهندبود سرویسهای حساس سازمان را مختل نموده و بهطور کلی سازمان مربوطه را نسبت به شبکه خارجی ایزوله نماید. در چنین شرایطی معمولاً فایروال سازمان به عنوان نقطه گلوگاه (Bottleneck) محسوب میشود؛ لذا نیازمند تجدیدنظر در چنین لایه امنیتی مهمی هستیم.

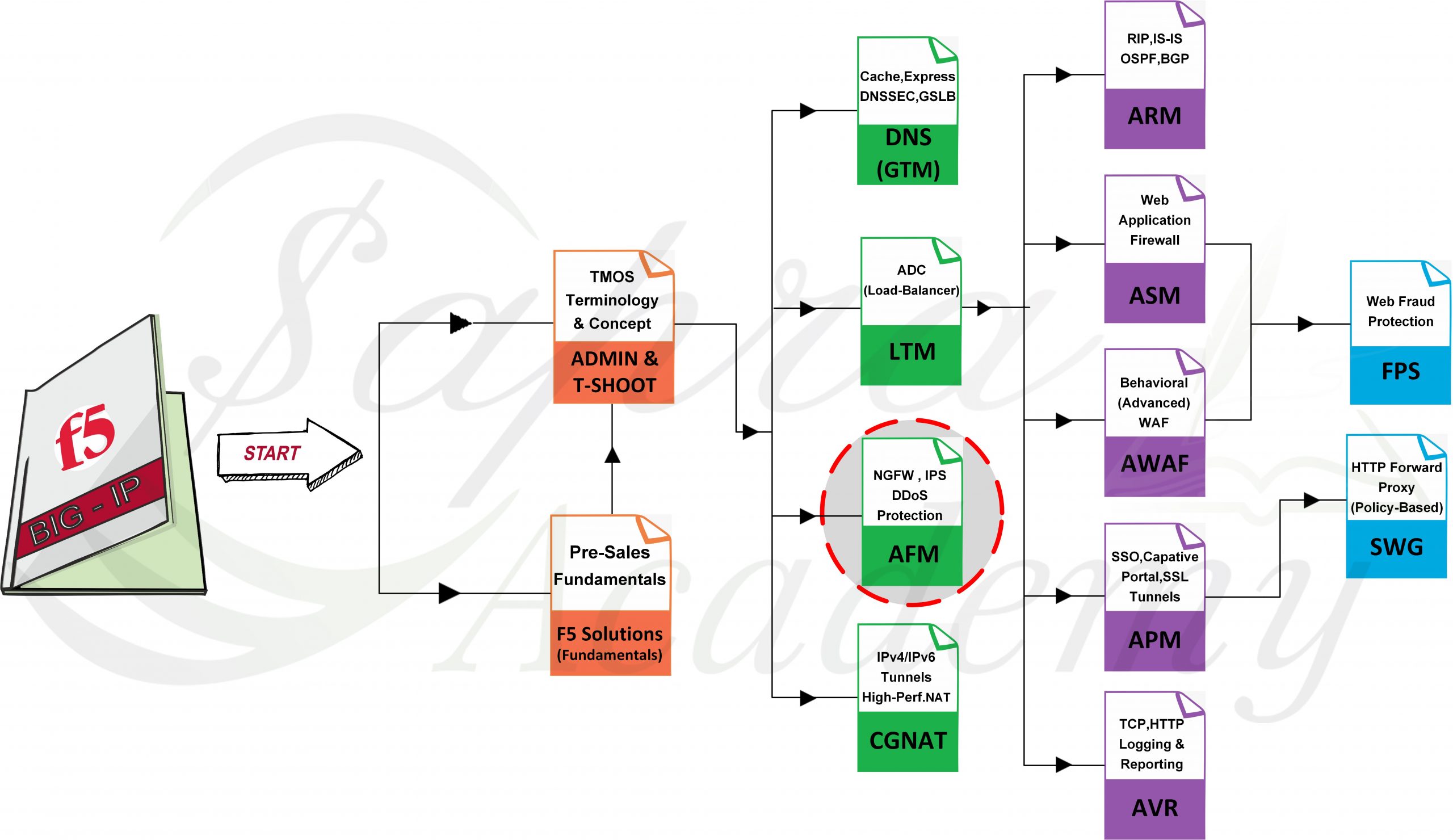

در حال حاضر شرکتهای بسیاری (مانند Cisco, Juniper, Palo Alto, Checkpoint, Fortinet) در زمینه تولید فایروالهای نسل جدید (NGFW – Next-generation Firewalls) فعالیت میکنند، ولی شرکت همیشه موفق F5 نیز طی سالهای اخیر با معرفی ماژول فایروال خود تحت عنوان ماژول F5-AFM (Advanced Firewall Manager) پا به این عرصه گذاشته است و با استقبال بسیار خوبی از طرف شرکتهای فعال در حوزه IT نیز روبهرو شده است. ماژول F5-AFM درواقع با تمرکز جدی بر روی قابلیتهای یک Firewall شامل Security Policy، NAT Policy، Protocol Security و IPS (Intrusion Prevention System) و همچنین پیشگیری و مدیریت حملات (D)DoS در لایههای 2، 3، 4 و 7 از مدل انتزاعی OSI طراحی شده است. ماژول F5-AFM با تمرکز بر روی بیش از 75 عدد Attack Vector مختلف در لایههای 2 الی 4 از Stack Protocol، امکان استفاده از بیش از 35 عدد Attack Vector با تمرکز بر روی دو پروتکل خاص منظوره شامل DNS و SIP را نیز فراهم مینماید. ماژول F5-AFM باتوجه به مدل و پلتفرم انتخابی توسط مشتری، دارای نرخ گذردهی بسیار بالایی بوده و با استفاده از بهروزترین تکنیکهای امنیتی، به سادگی امکان مقابله با گسترده وسیعی از حملات (D)DoS را با استفاده از بیش از 110 مورد Attack Vector مختلف فراهم مینماید.

هدف از برگزاری این دوره آموزشی، آشنایی با مفاهیم پایه امنیت شبکه و نحوه پیادهسازی و استقرار ماژول F5-AFM به عنوان Firewall درون شبکه و یا لبه شبکه مرکز داده، آشنایی با انواع مختلف عملکرد ماژول AFM شامل ADC-mode و Firewall-mode، آشنایی با قابلیتهای خاص سیستمعامل TMOS به منظور ارزیابی دقیق ترافیک در 5 سطح (Context) مختلف شامل Global, Route Domain, Virtual Server, Self-IP, Management، پیکربندی و بهینهسازی قابلیت Eviction Policy با هدف مدیریت لحظه به لحظه و بهینه Memory تجهیزات F5 جهت پیشگیری از مشکل Memory Exhaustion و حملات Slow Loris، پیکربندی انوع مختلفی از NAT-Policy شامل SNAT, DNAT, Twice-NAT (Double-NAT)، پیکربندی انواع مختلفی از Security Policyها شامل Address-list، Port-list و Rule-list، پیکربندی و مدیریت قابلیت IPI (IP Intelligence) و پیادهسازی معماری امنیتی مبتنی بر Black-lists و White-lists، پیادهسازی معماری امن سرویسهای مختلف به واسطه PSP (Protocol Security Profiles)، فعالسازی و پیکربندی قابلیت IPS به واسطه PIP (Protocol Inspection Profiles) و نحوه بهروزرسانی IPS Signatures، آشنایی با انواع مختلفی از Attack Vectorها (شامل بیش از 110 عدد Attack Vectors) در لایههای 2 الی 7 از Stack Protocol و نحوه صحیح اعمال Tuning بر روی Attack Vectorهای مختلف تحت سناریوهای متفاوت با هدف تشخیص حملات DoS و DDoS با اعمال فیلترهای امنیتی بر روی Source و Destination، آشنایی با جزئیات کامل معماری 3 لایهای پیشنهادی F5 بهصورت Best-practice با هدف استقرار کلیه تجهیزات زیرساخت شبکه براساس نیاز مرکزداده و میزان حساسیت سرویسهای مختلف، آشنایی با نحوه بررسی Logها و خروجی (D)DoS Reports براساس اعمال فیلتر بر روی حملات مختلف، و همچنین آشنایی با نحوه استفاده از زبان اسکریپتی iRule به منظور امنسازی بهینه ترافیک در کاربردهای مختلف است.

قطعاً پس از اتمام دوره مذکور، فرد توانمندی پیکربندی، پشتیبانی و نگهداری تجهیزات F5 با تمرکز بر روی ماژول AFM تحت سناریوهای مختلف را در یک شبکه بسیار بزرگ تجاری خواهد داشت.

برای اطلاعات بیشتر از این دوره (شامل سرفصل , پیشنیاز و هزینه ) به لینکهای زیر مراجعه نمایید: